用PuTTY进行远程管理FreeBSD初学者笔记

本人是一个FreeBSD系统的初学者,在学习当中遇到许多困难,因此想把安装及使用的过程做一个记录。因为学习及笔记当中参考了网上许多先辈的教程,在此表示感谢。本文是在FreeBSD实际环境使用后,进行记录的笔记,有不妥当之处还希望各位多多指正。

一 SSH简介

传统的网络服务程序,如:ftp、pop和telnet在本质上都是不安全的,因为它们在网络上用明文传送口令和数据,别有用心的人非常容易就可以截获这些口令和数据。而且,这些服务程序的安全验证方式也是有其弱点的,就是很容易受到“中间人”(man-in-the-middle)这种方式的攻击。所谓“中间人”的攻击方式,就是“中间人”冒充真正的服务器接收你的传给服务器的数据,然后再冒充你把数据传给真正的服务器。服务器和你之间的数据传送被“中间人”一转手做了手脚之后,就会出现很严重的问题。

SSH的英文全称是Secure Shell。通过使用SSH,你可以把所有传输的数据进行加密,这样“中间人”这种攻击方式就不可能实现了,而且也能够防止DNS和IP欺骗。还有一个额外的好处就是传输的数据是经过压缩的,所以可以加快传输的速度。SSH有很多功能,它既可以代替telnet,又可以为ftp、pop、甚至ppp提供一个安全的“通道”。

二 PuTTY简介

PuTTY 是一套免费的 SSH / Telnet 程序,它可以连接上支持 SSH Telnet 联机的站台,并且可自动取得对方的系统指纹码 (Fingerprint)。建立联机以后,所有的通讯内容都是以加密的方式传输,因此你再也不用害怕使用 Telnet 在 Internet 或公司的内部网络传输资料时被他人获知内容了!

三 PuTTY下载

1 下载putty.exe

[url]http://the.earth.li/~sgtatham/putty/0.60/x86/putty.exe[/url]

2 下载puttygen.exe

[url]http://the.earth.li/~sgtatham/putty/0.60/x86/puttygen.exe[/url]

四 生成密钥

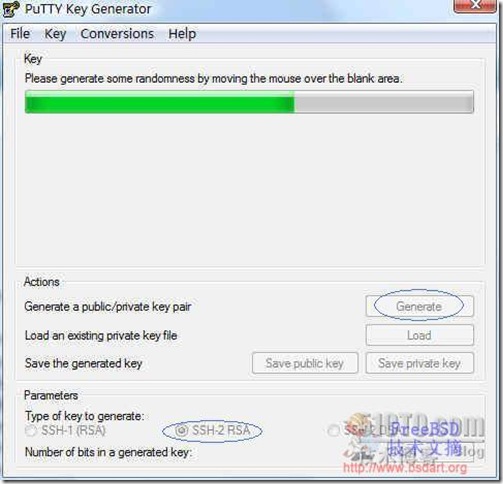

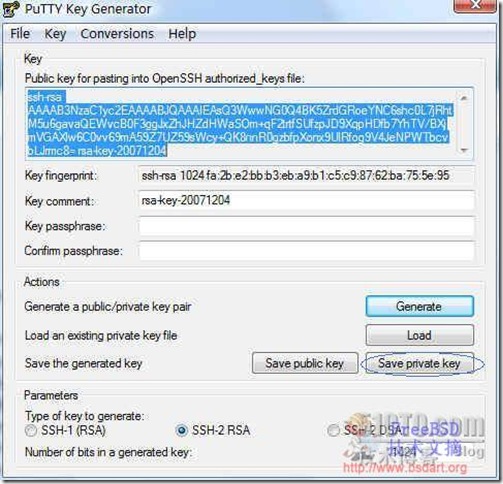

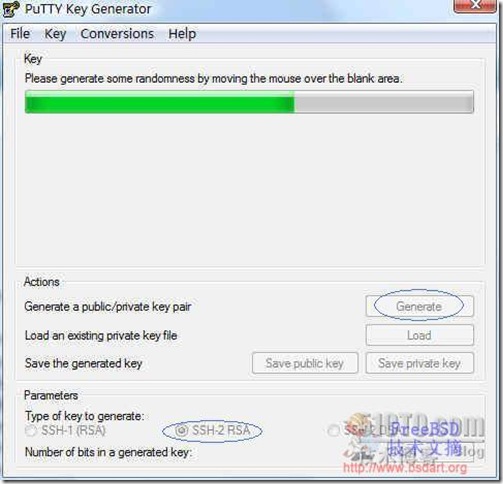

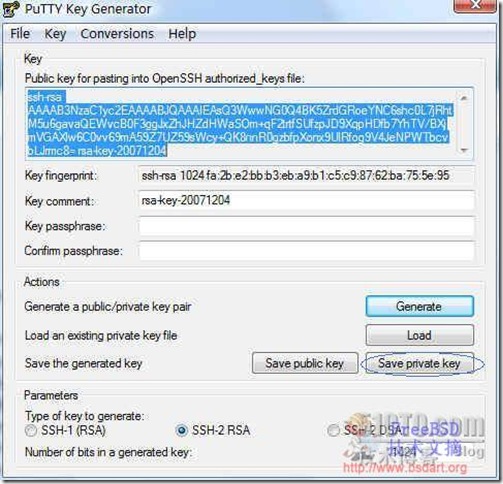

运行puttygen.exe,点Generate按钮开始生成密钥(如图1),等待直至生成密钥。点下面的Save private key把私钥保存为扩展名是 .ppk 的文件(如图2)。此时不要关闭程序。

五 连接远程服务器,上传密钥

使用PuTTY登陆远程服务器,地址如192.168.0.1。在Session–>Host Name(or IP address)中输入192.168.0.1,如图3。

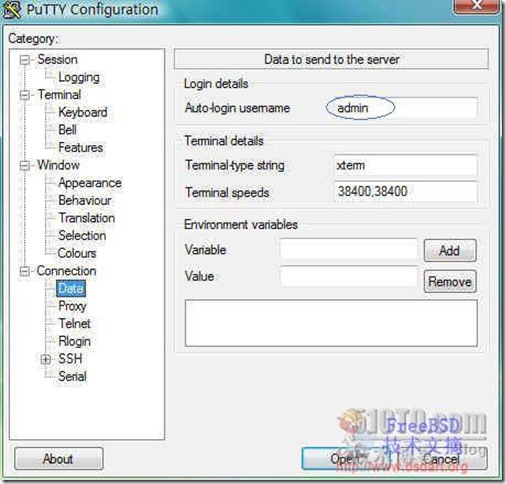

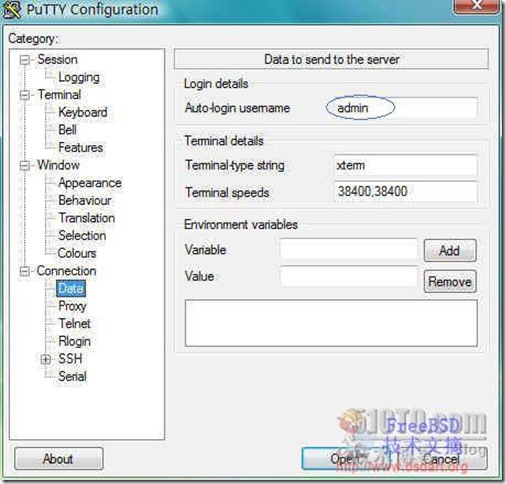

在Connection–>Data–>Login details–>Auto-login username中输入初装系统时创建的wheel组用户,如admin,如果没有创建则新建一个用户,如图4。点Open按钮登陆远程服务器。

六 创建~/.ssh/authorized_keys

在远程服务器admin用户下创建~/.ssh/authorized_keys

$ mkdir ~/.ssh

$ cd ~/.ssh

$ ee authorized_keys

复制Puttygen.exe程序Public key for pasting into Open SSH authorized_keys file下面的内容,在服务器上的authorized_keys文件中按鼠标右键粘贴并保存退出。

七 使用Putty密钥方式验证自动登陆

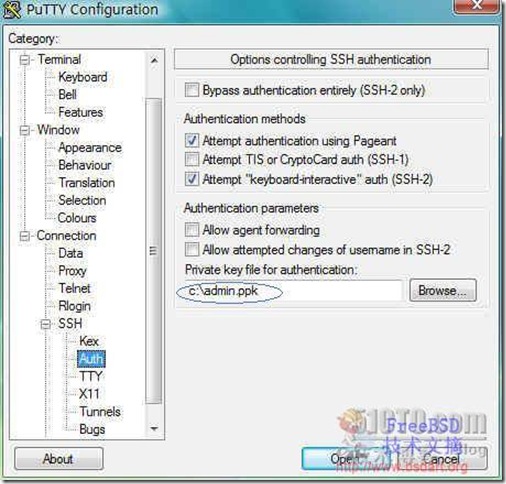

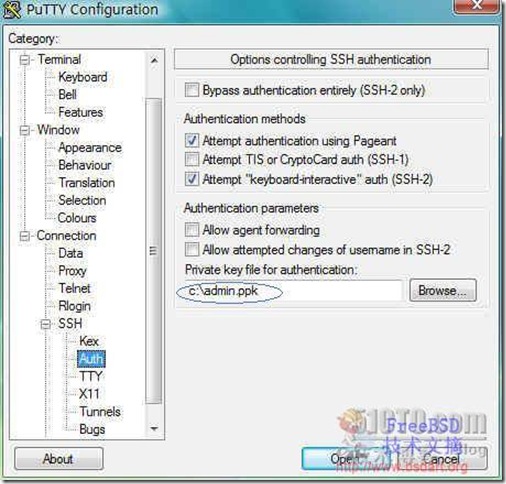

打开Putty.exe,根据上述第五点,输入远程服务器IP地址及登陆用户名,并在Connection–>SSH–>Auth–>Private key file for authentication–>点Browser按钮选择上述第四点保存的.ppk文件,如图5。点Open按钮即可登陆远程服务器。

原文链接:http://luhuayan.blog.51cto.com/261482/53636